Gewährleistung der Datensicherheit

Die Kommunikation über die bestehende Internet-Infrastruktur spielt eine wichtige Rolle bei der Bereitstellung von Diensten mit Mehrwert für unsere Kunden. Jede Wattsense Box verbindet sich mit unserer IoT-Plattform über 4G oder andere Internetverbindungen, um Daten zu senden und zu empfangen. Diese Art der bidirektionalen Echtzeitkommunikation ist schwierig abzusichern und erfordert ein hohes Maß an Datensicherheit und Datenschutz. Für Wattsense ist es von entscheidender Bedeutung, unseren Nutzern eine sichere Netzwerkverbindung zu bieten und es wurden verschiedene Maßnahmen ergriffen, um Sicherheit und Datenschutz auf Unternehmensniveau in verschiedenen Bereichen zu gewährleisten.

Im Folgenden finden Sie einige Schlüsselkonzepte zur Erläuterung unseres robusten Sicherheitsmodells und wie wir sicherstellen, dass die Daten vor Angriffen geschützt sind.

Die Architektur

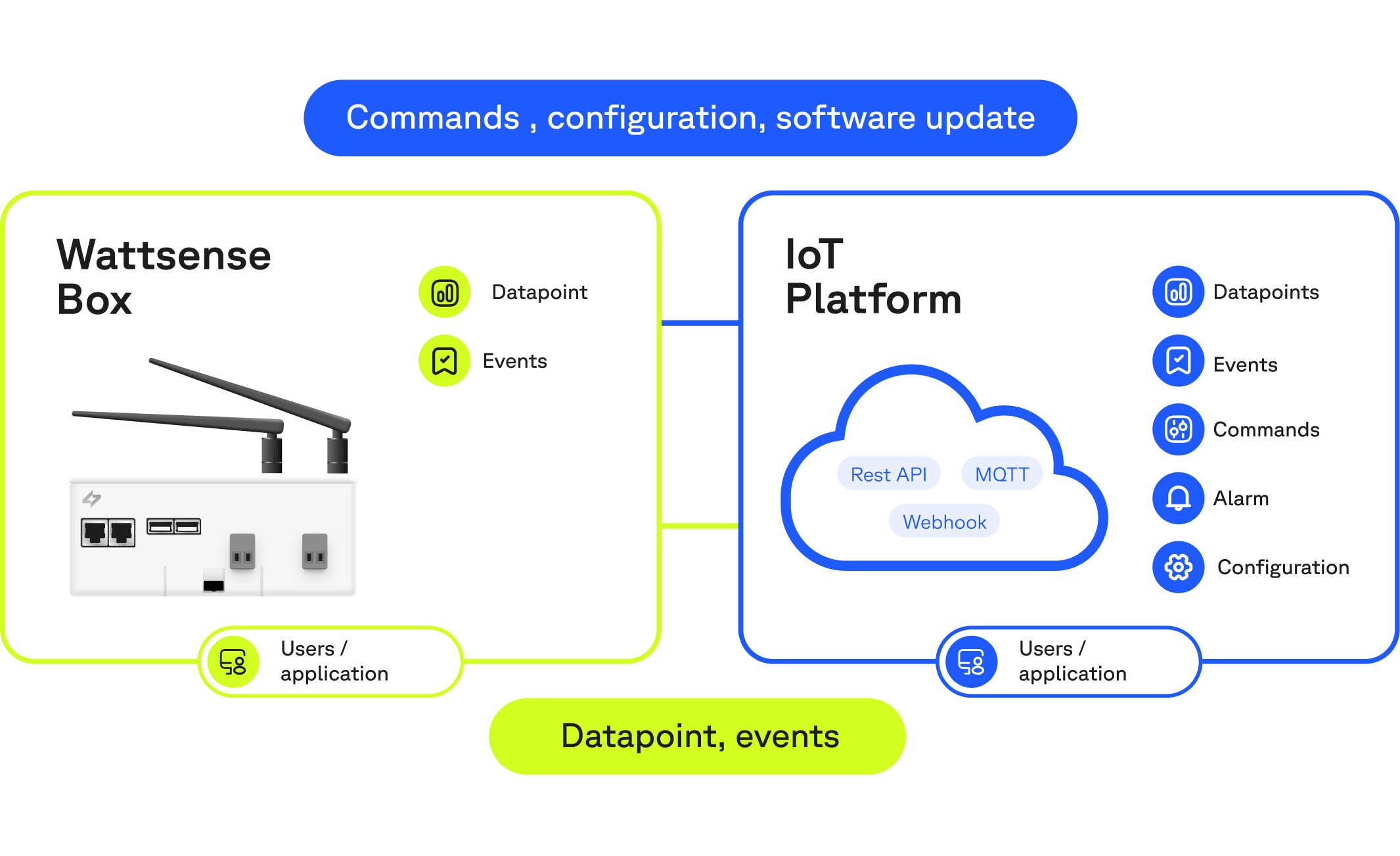

Es gibt zwei Hauptkommunikationsparadigmen für die Wattsense Box und die IoT-Plattform, bei denen Daten über das Internet gesendet oder empfangen und auf der IoT-Plattform gespeichert werden. Dazu gehört die Kommunikation von der Box zur IoT-Plattform und von der IoT-Plattform zum Nutzer. Im Folgenden erörtern wir verschiedene Konstruktionsprinzipien und -strategien, die wir einsetzen, um für unsere Boxen und die IoT-Plattform durchgängige Datensicherheit und Datenschutz zu gewährleisten.

Ein Überblick über die Kommunikationsparadigmen bei Wattsense

Box zur IoT-Plattform

Der Hauptkommunikationsablauf zwischen der Box und der IoT-Plattform sieht folgendermaßen aus: Die Box sendet Datenpunkte und Ereignisse, während die IoT-Plattform Konfigurationen und Befehle an die Box sendet. Die folgenden Strategien werden eingesetzt, um die Sicherheit der Daten während der Übertragung zu gewährleisten.

1- Ende-zu-Ende-Verschlüsselung

Der Verschlüsselungsprozess sorgt dafür, dass eine Nachricht oder Information so verschlüsselt wird, dass nur autorisierte Stellen darauf zugreifen können. Transportation Layer Security (TLS) ist eine dem Industriestandard entsprechende Kommunikationsschicht für die Übertragung verschlüsselter Daten über ein Weitverkehrsnetz. Die TLS-Verbindung wird durch einen sicheren Schlüsselaustausch, symmetrische Verschlüsselung und Integritätsprüfungen der Nachricht eingeleitet. Bei Wattsense erfolgt die gesamte Kommunikation, insbesondere zwischen Box und IoT-Plattform, über TLS und folgt den drei Haupteigenschaften:

Die Kommunikation ist privat, und niemand kann den Inhalt des Austauschs ausspähen.

Die Integrität der Kommunikation ist gewährleistet, und niemand kann den Inhalt der zwischen der Box und der IoT-Plattform übertragenen Daten ändern.

Die Identität sowohl der Box als auch der IoT-Plattform wird authentifiziert.

Um die Kommunikation zwischen der Box und unserer IoT-Plattform zu sichern, verwenden wir TLS sowohl mit Server-Authentifizierung (Standard) als auch mit Client-Authentifizierungsmodus. Das heißt, die Box stellt sicher, dass sie mit der IoT-Plattform von Wattsense verbunden ist und unsere IoT-Plattform stellt sicher, dass die Box, die sich verbindet, authentisch ist und von Wattsense bereitgestellt wird. Um dies zu erreichen, verwendet die Box die Zertifizierungsstelle (CA), um zu bestätigen, dass die IoT-Plattform, mit der sie sich verbindet, Wattsense gehört und von Wattsense betrieben wird, während die IoT-Plattform eindeutig von Wattsense generierte Zertifikate verwendet, um die Identität der Box zu bestätigen. Diese Zertifikate werden bei unserer IoT-Plattform generiert und sicher gespeichert. Ein solcher Authentifizierungsmechanismus fügt mehrere Sicherheitsebenen hinzu und verhindert Spoofing oder Man-in-the-Middle-Angriffe.

Standardmäßig stellen unsere Boxen eine 4G-Verbindung zum Dienst her, was die Gefahr von Angriffen verringert2 - Publish/Subscribe Model

2 - Veröffentlichen/Abonnement-Modell

Das Veröffentlichen/Abonnement-Paradigma ermöglicht einen sicheren Arbeitsablauf zur Verbindung von Remote-Boxen mit der IoT-Plattform, wobei die Kommunikation über eine Reihe von definierten Kanälen oder Themen erfolgt.

Wie bereits beschrieben, verfügt jede Box über ein einmalig generiertes Zertifikat, das die Kommunikation mit der IoT-Plattform autorisiert. Die IoT-Plattform verlässt sich auf diese Zertifikate, um die Box zum Datenaustausch mit dem Server über ihre privaten Kommunikationskanäle zu autorisieren. Falls das Zertifikat einer Box kompromittiert wird, können wir den Zugang zu diesen Kanälen daher durch Widerruf des Zertifikats sperren.

3 - Entwurfsmuster Nur-Ausgangs-Port

Wenn man eingehende Ports offenlässt, kann dies zu potenziellen Angriffen auf die Software führen, die diese Ports nutzt. Dies kann zu Malware-Infektionen, zur Veränderung und zum Diebstahl von Daten, zu DoS-Angriffen und zur Ausführung von beliebigen Codes führen. In Anbetracht dessen folgen Wattsense Boxen aufgrund des Publish/Subscribe-Modells einem Design-Muster, das sich nur auf ausgehende Ports bezieht und vor den oben beschriebenen Angriffen schützt. Daher kommuniziert die Box mit der Außenwelt, anstatt dass externe Kommunikation an bestimmte Box-Ports gesendet wird.

4 - Überwachung des Box-Status

Das Auftreten von Anomalien in der Box-Verbindung und den an die IoT-Plattform gesendeten Daten kann auf einen Sicherheitsvorfall hindeuten. Bei Wattsense überwachen wir aktiv den Status unserer Boxen: Ein offline geschaltetes Gerät könnte bedeuten, dass eine lokale Manipulation stattgefunden hat. In diesem Fall kommunizieren wir aktiv mit unseren Kunden, um die Art eines solchen Vorfalls zu ermitteln und bei Bedarf Unterstützung zu leisten.

5 - Sichere Firmware- und Software-Updates

Eine wichtige Voraussetzung für ein effektives Sicherheitsmodell ist es, die Software und Firmware der Box auf dem neuesten Stand zu halten. Bei Wattsense verwenden wir eine Plattform, um die kontaktlosen Boxen, auch Over-the-Air (OTA) genannt, über verschlüsselte Kanäle zu aktualisieren. Unsere Plattform umfasst Funktionen wie die Beschränkung der Softwarebereitstellung auf eine bestimmte Gruppe von Boxen, kaskadierende Bereitstellungen, Notabschaltung von Softwarebereitstellungen bei Ausfällen und Verstößen. Darüber hinaus verwenden wir auch fortschrittliche Integritätskontrollen und Software, wie z. B. die Überprüfung der Authentizität von Firmware und heruntergeladener Software mithilfe von Wattsense-eigenen Zertifikaten.

IoT-Plattform für Nutzer/Anwendungen

The aim of the communication between the IoT platform and the user (or applications) is to either retrieve data sent from the Wattsense Boxes, to configure the Box or send commands to the Box. The data from the Boxes are securely stored in our cloud and is exposed by various APIs

Kommunikation

1 - REST API

Wir stellen unseren Nutzern zwei Kommunikationskanäle zur Verfügung, damit sie die von ihren Boxen remontierten Daten abrufen, sie konfigurieren oder ihnen Bestellungen schicken können.

- Authentifizierung:

Die beiden Hauptarten der Authentifizierung für REST-API sind Basic Auth und API Keys. Da die Sicherung von Authentifizierungsdaten im Klartext ziemlich riskant ist, verwenden wir irreversible Hashing- und Brute-Force-resistente Algorithmen, um sie sicher zu speichern. Darüber hinaus enthält jede API-Anfrage auf unserer IoT-Plattform Authentifizierungsdaten (Basic Authentication oder API Keys) und wird auf dem Server für jede Anfrage validiert.

In der nächsten Version werden wir eine Zwei-Faktor-Authentifizierung zulassen, um den Zugang zu unserer REST-API weiter zu verstärken. (*)

- Genehmigungsmodell:

Unsere REST-API bietet auch ein Genehmigungsmodell auf Ressourcenebene für den kontrollierten Zugriff auf jede Ressource. So kann ein Administrator beispielsweise einem Benutzer erlauben, Befehle an eine bestimmte Box zu senden oder Daten zu lesen, ohne die private Box-Konfiguration zu erfahren. Unser Genehmigungsmodell folgt den folgenden zwei Hauptprinzipien, um Datenschutz und Sicherheit zu gewährleisten:

- Ein Benutzer/Anwendung sollte nur über die erforderlichen Berechtigungen verfügen, um die Aktionen durchzuführen, für die er autorisiert ist, und nicht mehr.

- Die Standard-Zugriffsstufe eines Benutzers auf eine Ressource sollte "verweigert" sein, es sei denn, es wurde ihm eine ausdrückliche Erlaubnis erteilt.

Auf unserer IoT-Plattform ist jeder Benutzer mit einem Konto verknüpft und kann nur das sehen, wozu ihm der Administrator den Zugriff erlaubt hat. Dies ermöglicht es Box-Besitzern, den Zugang für Anwendungsentwickler mit benutzerdefinierten oder Standardrollen anzupassen und den Datenschutz auf höchstem Niveau zu halten.

2 - MQTT und Webhooks

Die MQTT- und Webhook-Konnektoren unserer IoT-Plattformen werden hauptsächlich zum Abrufen von Echtzeitdaten verwendet. Sie sind beide über unsere REST-API konfigurierbar.

- Einfache Authentifizierung:

Die einfache Authentifizierung verwendet die bereitgestellten Anmeldeinformationen des entfernten MQTT-Brokers und öffnet einen sicheren Kanal [über TLS] zum Senden von Daten und Empfangen von Eigenschaftsbefehlen

- Zertifikatsauthentifizierung (X.509-Zertifikate):

Hier wird eine zertifikatsbasierte Authentifizierung verwendet, die eine weitere strenge Anforderung an die Validierung der Identität unseres Connectors stellt.

Webhooks senden die Daten von unserer IoT-Plattform an ferngesteuerte Kundenserver. Die Herkunft der Kundenserver wird über unsere REST-API konfiguriert. Die Webhooks-Kommunikation verwendet auch HTTPS und umfasst Basic Authentication und OAuth-Authentifizierung.

Um sicherzustellen, dass die Kommunikation zwischen Wattsense und Ihren Endpunkten nicht kompromittiert wird, erstellen wir eine Hash-Signatur (unter Verwendung von HMAC Hex Digest) mit jedem gesendeten Datenelement und senden sie zusammen mit den Originaldaten. So kann unser Kunde feststellen, dass die empfangene Nachricht nicht kompromittiert wurde und die von Wattsense gesendete Nachricht ist.

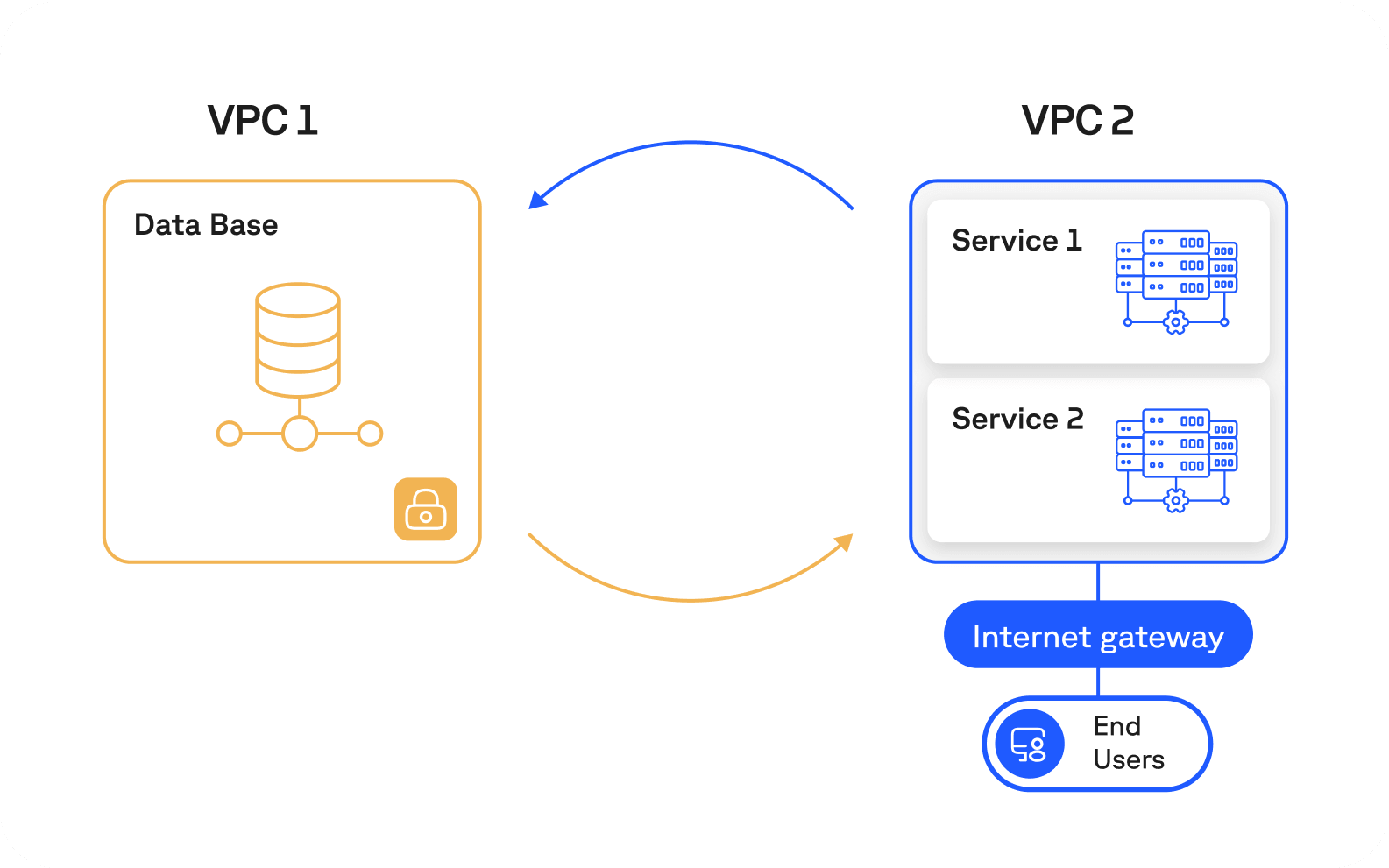

Isolierung der Datenspeicherung

Bei der Datenspeicherung und dem Datenzugriff auf unserer IoT-Plattform werden bewährte Verfahren angewandt und Branchenstandards eingehalten, um einen umfassenden Sicherheitsschutz zu gewährleisten.

Die Server, die unsere Datenbank hosten, befinden sich in einer einzigartigen Virtual Private Cloud (VPC) mit eigenen Firewalls. Daher sind unsere Datenbanken vor dem Internet verborgen, und nur die Dienste innerhalb der autorisierten VPC-Netzwerke (durch VPC Peering) dürfen auf sie zugreifen.

Möchten Sie mehr über unsere Lösung erfahren?